DDoS 攻击由攻击者控制的大量设备同时发起,攻击者能够发送命令来生成大量虚假请求。此类攻击可能导致大型企业拥有的系统或整个网络拒绝服务。

DDoS 攻击:定义、原因、分类

什么是 DDoS 攻击以及它是如何运作的?

分布式拒绝服务 (DDoS) 攻击是一种恶意攻击,通过从多个来源向目标服务器、服务或网络发送大量互联网流量来破坏其正常运行。在 DDoS 攻击中,攻击者通常使用受感染计算机组成的网络(称为僵尸网络)向目标服务器发送大量流量,使合法用户无法访问目标服务器。

DDoS攻击的目的是实现对连接到互联网的设备拒绝服务:网络设备和基础设施、各种互联网服务、网站和网络应用程序、物联网基础设施。

绝大多数攻击都是按照以下顺序进行的:

• 收集有关受害者的数据并进一步分析以识别明显和潜在的漏洞以及攻击方法的选择;

• 在已被拦截的计算机和互联网连接设备上部署恶意代码,准备发动攻击;

• 从攻击者控制的多个设备生成一连串恶意请求;

• 分析攻击的有效性:如果攻击的目的没有达到,攻击者可以对数据进行更彻底的分析,并再次搜索攻击方法(转到步骤1)。

如果攻击成功,受攻击的资源将出现性能大幅下降,甚至无法处理来自用户和其他服务的合法请求。根据受害资源的具体情况,成功的 DDoS 攻击的后果可能是网络、服务器、互联网服务、网站、应用程序的性能急剧下降或无法访问。结果,互联网资源“冻结”,合法用户无法及时访问,网络或服务器暂时与互联网“切断”,互联网资源停止正常工作等。

DDoS 攻击的动机

攻击者的动机可能各不相同。最常见的情况是不公平竞争、勒索企图、利益或信仰冲突以及社会或政治抗议。报复性攻击、“练习”犯罪黑客技巧的愿望和虚荣心也很常见。然而,近年来,DDoS 攻击者赚取额外收入的欲望已经凸显出来。如果攻击命令支付得当,攻击可能会非常激烈,持续数小时,反复修改和重复。

DDoS 攻击造成的损害

成功的 DDoS 攻击造成的损失主要体现在财务和声誉方面:利润损失、合同终止和用户流失、客户投诉不断、媒体和社交网络出现负面情绪,最终导致互联网资源及其所有者的知名度下降。通常,DDoS 攻击被用作针对性攻击中主要恶意影响的掩护:网络安全专家专注于 DDoS 缓解和系统恢复,而攻击者则加强了主要攻击媒介 — — 例如,入侵服务、窃取机密数据或安装恶意代码。

遭受 DDoS 攻击的公司

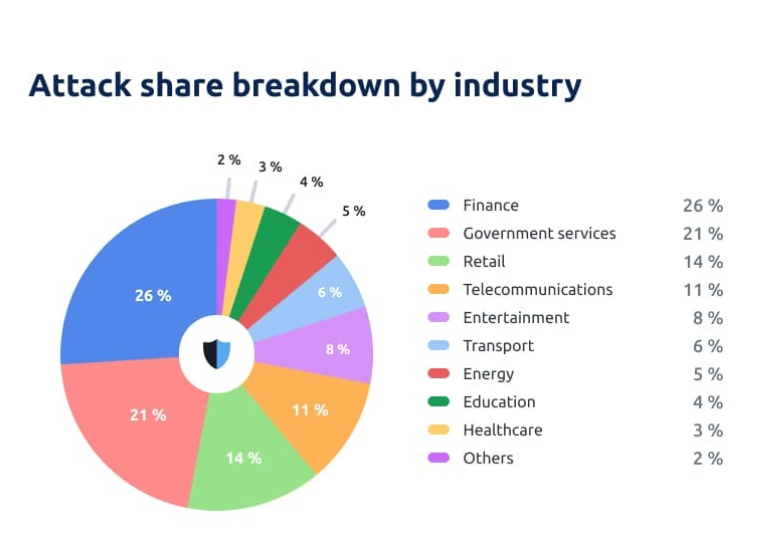

DDoS 攻击可以针对任何具有在线业务的公司,但最常见的是政府、金融机构、游戏服务和电子商务公司。

根据StormWall 2023 年 DDoS 攻击报告,政府部门成为第二大攻击目标,与前几年相比,攻击事件数量增加了 108%。此外,去年的攻击重点转向关键基础设施,交通控制、能源网络和政府服务等行业都成为 DDoS 攻击的目标。然而,中小型企业也容易受到 DDoS 攻击。黑客会瞄准他们认为有趣的任何资源。

探索我们关于 DDoS 攻击的定期报告,其中包含不同行业和国家的统计数据。

DDoS攻击分类

对攻击进行分类的最常用方法是根据攻击发生的 OSI 层。让我们列出最常见的DDoS 攻击类型:

• 网络层(L3):此层的 DDoS 攻击通过 IP、DVMRP、ICMP、IGMP、PIM-SM、IPsec、IPX、RIP、DDP、OSPF、OSPF 协议“实施”。攻击目标主要是网络设备 - 交换机(switches)和路由器(routers)。

• 传输层(L4):影响通过 TCP 和 UDP 协议以及 DCCP、RUDP、SCTP、UDP Lite 子协议产生。此级别的攻击目标通常是服务器和一些互联网服务,例如游戏。

• 应用层 (L7):攻击在应用协议层进行。攻击者最常使用 HTTP、HTTPS 和 DNS。此级别的攻击既针对流行的网络服务,也针对各种网站和 Web 应用程序。

另一种常见的分类方法是根据暴露方式:

• 利用协议漏洞:通过用不正确的请求影响被攻击的资源,从而实现拒绝服务,结果受害者“陷入昏迷”,试图处理这些请求;

• 流量泛滥,请求流强大,受害者无法“消化”;

• 对应用程序运行架构和逻辑中的弱点产生影响,这会严重破坏连接到互联网的软件综合体的性能,特别是在安全性较弱的情况下。

DDoS 攻击防护

如何防范 DDoS 攻击?

在决定使用防御 DDoS 攻击的手段之前,您应该注意提高互联网服务的安全性——即以最少的资源浪费有效抵御攻击的能力(我们称之为DDoS 保护性)。否则,为了保护互联网服务免受影响,您将不得不花费大量的精力和金钱。简而言之,要提高安全性,您需要:

• 向攻击者提供尽可能少的信息;

• 向 DDoS 防御者提供尽可能多的信息;

• 提供明确的攻击过滤能力;

• 确保受到攻击时服务的可靠性。

在规划 IT 基础设施和架构阶段,应规划 DDoS 可防护性:良好的设计将提高可用性并进一步降低防范 DDoS 攻击的成本。

DDoS防护方法和工具

从保护工具上来说,可以分为:

• 按解决方案类型:本地部署(内部部署)、云、混合;

• 按保护级别:数据包(在 L3 和 L4 级别)或应用程序级别(L7);

• 按连接模式:对称或非对称过滤。

了解更多: DDoS保护工具和方法

本地解决方案

本地解决方案和反 DDoS 工具包括软件和硬件(专用网络设备),可以由客户自己或提供商安装。本地反 DDoS 解决方案的主要用户是大型电信运营商(云和互联网提供商)和数据中心,这些公司有能力拥有自己的响应服务,能够应对强大的(数百千兆位)攻击并为其客户提供反 DDoS 服务。

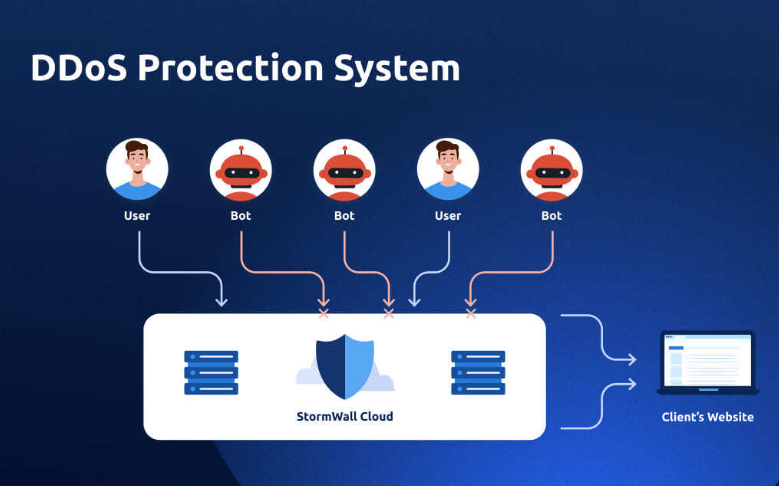

云解决方案

云解决方案实现的安全功能几乎与本地解决方案相同。除了数据包保护之外,反 DDoS 云服务提供商通常还提供保护网站免受机器人攻击的服务(攻击者在其中使用 HTTP 协议),以及在 DDoS 攻击期间提供技术支持和支持。云解决方案似乎是大多数公司的最佳选择。

混合解决方案

混合解决方案是一套本地解决方案和防 DDoS 云服务的订阅,当攻击开始时会自动连接。混合方法消除了本地解决方案的攻击量限制,并充分利用了云和本地解决方案的优势。混合解决方案适用于注重通过在线渠道与客户互动的大型企业以及小型服务提供商。

防御 L3、L4 和 L7 OSI 层的 DDoS 攻击

根据需要保护的互联网资源类型,可以选择具有以下一项或多项保护功能的反 DDoS 工具和服务:

• 基于传输层和网络层(L3 和 L4)的数据包过滤来防止数据包泛滥——这足以保护网络设备;

• 在应用程序层(L3 - L7)防止数据包洪泛和洪泛——这对于确保站点的可操作性尤其必要,因为对站点的大多数攻击都是在 L7 层进行的;

• 不仅可以防御 L3 到 L7 级别的洪水攻击,还可以防御使用“智能”机器人的“智能” DDoS 攻击,这些攻击会攻击 Web 应用程序中在处理传入请求时资源最密集的部分,使用Web 应用程序防火墙 (WAF)的功能- 这对于保护关键的互联网资源是必要的。

对称和非对称 DDoS 过滤

连接格式区分对称和非对称 DDoS 保护。第一种选择意味着以对称模式安装过滤器:受保护服务器的传入和传出流量(或有关此流量的服务信息)始终通过过滤器。非对称算法仅分析传入流量。通常,对称保护器更有效,但拥有成本更高,信号延迟更高。非对称工具通常更复杂,但由于它们不分析出站流量,因此某些攻击在非对称模式下无法完全过滤。

结论

此外,应特别注意确保正确部署DDoS 保护:有必要将攻击者可以利用的漏洞数量减少到零。

当然,您需要密切关注保护提供商的选择,因为他们服务的实际质量以及其在反 DDoS 问题方面的能力水平可能会涉及很广泛的范围。